SK텔레콤 유심 무상 교체 사칭 피싱 주의보

최근 SK텔레콤 유심 무상 교체를 사칭한 피싱과 스미싱 공격이 발생해 정부가 긴급 주의를 촉구했다.

과학기술정보통신부와 한국인터넷진흥원(KISA)은 27일 ‘유심 무상 교체’, ‘유심 보호 서비스’를 내세워 외부 피싱 사이트 접속을 유도하는 사례를 확인하고 긴급 보안 공지를 발표했다.

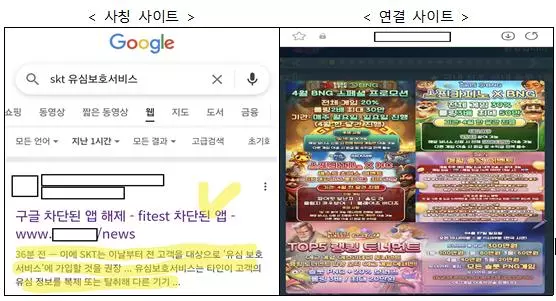

이용자가 ‘유심 무상 교체’, ‘유심 보호 서비스’ 관련 키워드를 검색하면 언론보도 일부를 발췌해 삽입한 검색 결과가 노출된다.

검색 결과를 클릭할 경우, 중간 경유용 비영리 도메인을 거쳐 최종적으로 도박 사이트로 연결되는 수법이 사용되고 있다. 이는 일반 국민에게 피싱 사이트 접속을 유도해 개인정보를 탈취하려는 사이버 공격 사례다.

과기정통부와 KISA는 “유심 무상 교체 등을 사칭한 피싱·스미싱 공격이 지속될 것으로 예상됨에 따라 유사한 피싱 사이트를 신속하게 탐지해 차단 중이며, 집중 모니터링을 강화하는 등 유사시 사고 대응을 위한 대비에 만전을 기하고 있다”고 밝혔다.

피해 예방을 위해 검색 결과에 노출된 사이트 주소가 정상 사이트와 일치하는지 확인하고, 출처가 불분명한 사이트 접속은 자제해야 한다고 강조했다.

과거에도 사회적 이슈를 악용한 피싱과 스미싱 사례는 빈번했다.

2014년 금융사 개인정보 유출 사건 때 ‘신용카드 고객 유출 정보 확인’을 빌미로 한 스미싱이 발생했고, 2022년 ‘카카오톡 먹통 사태’ 이후에는 악성 해킹 프로그램이 ‘카카오톡 복구 파일’로 위장돼 유포됐다.

2023년 LG유플러스 개인정보 유출 사건 당시에도 개인정보 확인을 빌미로 한 스미싱이 등장했다.

특히 이번 SK텔레콤 사태는 가입자 수가 2300만 명에 달하는 대규모 이동통신사 해킹이라는 점에서 불안감을 악용한 범죄가 더욱 우려된다.

유심 교체나 고객센터 연결이 원활하지 않은 상황에서 이용자들의 조급함을 노리는 공격이 이어지고 있다.

현재 SK텔레콤은 공식 웹페이지(care.tworld.co.kr) 또는 T월드 홈페이지 초기화면 배너를 통해 유심 무상 교체 절차를 안내하고 있다.

과기정통부와 KISA는 검색 결과에 노출되는 사이트 주소가 정상 사이트와 일치하는지 반드시 확인하고, 출처가 불분명한 사이트 접속은 자제해달라고 강조했다.

피싱 사이트에 접속했을 경우, 사용자 정보를 입력하거나 악성 앱을 설치하는 것은 매우 위험하다.

현재 정부 당국은 유사한 범죄 시도가 지속될 것으로 보고, 신속한 탐지와 차단에 집중하고 있다.

한편, SK텔레콤은 이날부터 전국 T월드 매장과 공항 로밍센터 등에서 유심 무상 교체 서비스를 시작했다. SK텔레콤 망을 사용하는 알뜰폰 가입자를 포함하면 교체 대상자는 약 2500만 명에 달한다.

현재 확보된 유심 재고는 약 100만 개에 불과하며, 5월 말까지 추가 확보 가능한 물량은 약 500만 개로 예상된다.

신혜연 (karung2@sabanamedia.com) 기사제보